As 7 melhores práticas de segurança na AWS

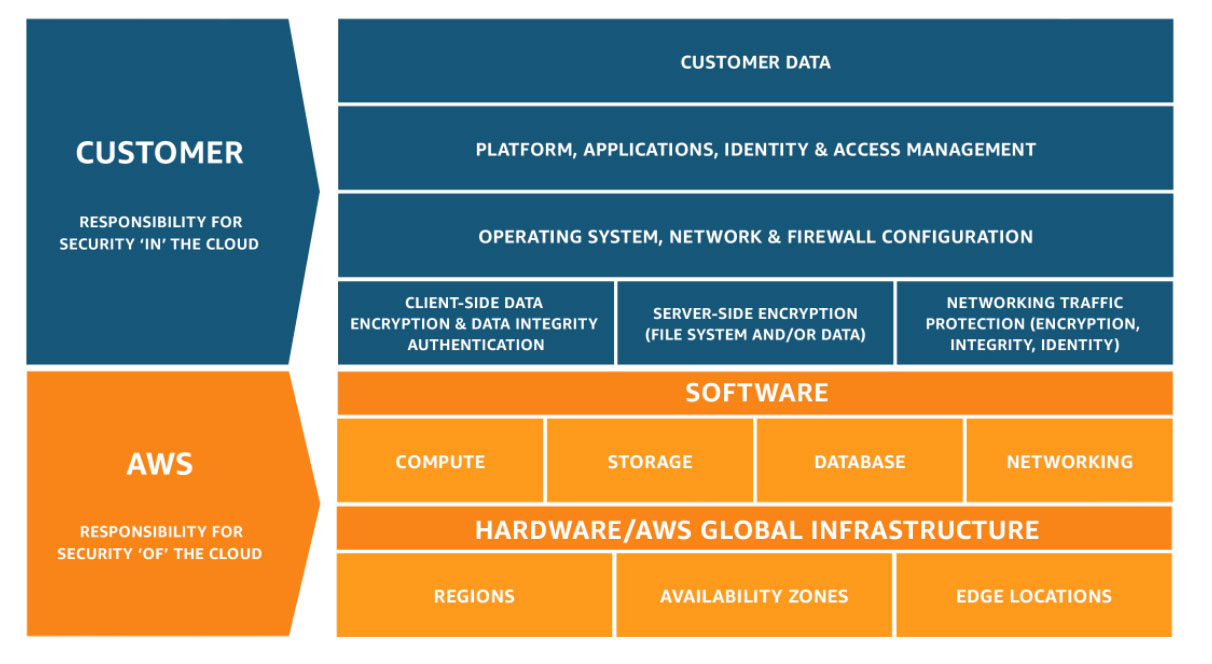

A segurança é um assunto muito importante para qualquer organização que utiliza serviços em nuvem. A AWS oferece uma base sólida ao garantir a segurança dos componentes essenciais da infraestrutura de TI, como os Data Centers que executam os serviços oferecidos. No entanto é importante ressaltar que a responsabilidade pela segurança na nuvem é compartilhada com os clientes, abrangendo dados, plataformas, aplicativos e gestão de acessos.

Modelo de Segurança compartilhada AWS:

Fonte: Site Aws

É fundamental adotar uma abordagem proativa para a segurança na nuvem. De acordo com o relatório anual da IBM de violação de dados em 2023 mostram que 45% de todas as violações cibernéticas ocorreram em ambientes de computação em nuvem. Isso mostra a importância de implementar medidas de segurança eficazes para proteger as informações e reduzir os riscos de violações de dados.

Neste artigo, vamos apresentar as 7 melhores práticas de segurança na AWS. Essas práticas irão ajudar a fortalecer a segurança dos seus recursos na nuvem, garantindo que suas operações estejam protegidas contra ameaças cibernéticas.

Segurança na AWS: As 7 melhores práticas

1. Ativar autenticação multifator (MFA)

A autenticação multifator (MFA), também conhecida como autenticação de vários fatores é uma medida de segurança do computador em que o usuário precisa fornecer com sucesso duas (ou mais) evidências para se identificar. Por exemplo, uma senha e um token de segurança.

A AWS oferece essa camada de proteção. No entanto, cabe a você ativar essa opção e usá-la com cuidado. O MFA pode ser aplicado aos usuários do IAM (Identity and Access Management) e ao usuário principal da conta da AWS.

2.Gestão e categorização de identidades

A AWS oferece serviços de gerenciamento de identidade e acesso para controlar quem tem acesso aos recursos da nuvem. Com o IAM é possível gerenciar as identidades dos usuários e suas permissões. É importante lembrar que um usuário IAM pode ser uma pessoa ou até mesmo uma máquina.

Além disso é possível organizar os usuários do IAM em grupos com base em suas identidades e permissões. Isso facilita para os administradores gerenciar permissões, funções e privilégios de forma mais eficiente, sem precisar lidar com cada conta individualmente. No entanto é fundamental manter um controle completo sobre as permissões, funções e privilégios.

3.Automatização de monitoramento de permissões de login

O IAM pode ser simplificado com uma solução CIEM (Cloud Infrastructure Entitlement Management). Essas soluções de software como serviço (SaaS) oferecem à sua empresa um único ponto de controle para todas as identidades. Dessa forma é possível identificar e catalogar todas as identidades de máquinas e pessoas, bem como seus direitos de acesso.

O monitoramento do CIEM permite uma visão detalhada e contínua das permissões e acessos dentro do ambiente de nuvem. Ele revela permissões não intencionais ou excessivas que podem não estar alinhadas com as políticas de segurança da empresa, potencialmente expondo o sistema a riscos. Essa visibilidade é crucial para detectar e corrigir vulnerabilidades antes que possam ser exploradas, prevenindo possíveis violações de dados.

4.Impor privilégios mínimos

O princípio do privilégio mínimo é muito importante para garantir a segurança dos sistemas de informação. Ele consiste em dar aos usuários apenas as permissões mínimas necessárias para fazerem suas tarefas específicas. Embora seja tentador pensar que “quem pode mais, pode menos”, essa abordagem pode ser perigosa para a segurança.

Por isso é recomendado que os usuários, sejam pessoas ou elementos computacionais, tenham apenas os privilégios necessários para fazerem suas tarefas, sem exageros. Isso não só reduz a chance de erros ou abusos acidentais mas também limita o impacto de violações de segurança caso as contas sejam comprometidas.

5.Realizar auditorias regulares em usuários do IAM

Para garantir que você está concedendo direitos legítimos aos seus usuários enquanto aplica o método de privilégio mínimo em todos os momentos, é importante realizar auditorias. É através do AWS IAM Access Analyzer que você pode realizar essas auditorias de forma consistente.

Além disso, essas auditorias também têm outras vantagens:

- verificar as permissões existentes: Com as auditorias, você pode verificar quais permissões estão sendo concedidas aos usuários e garantir que elas sejam adequadas e necessárias.

- Determinar grupos de usuários do IAM com base nas tarefas que eles executam: As auditorias permitem identificar quais usuários do IAM estão realizando determinadas tarefas e agrupá-los de acordo com suas responsabilidades.

- Encontrar credenciais não utilizadas e a serem excluídas: Com as auditorias, é possível identificar quais credenciais de usuários não estão sendo utilizadas e, assim, removê-las para garantir a segurança da sua conta.

Portanto, realizar auditorias com o AWS IAM Access Analyzer é fundamental para garantir a segurança e a conformidade dos direitos concedidos aos usuários.

6. Usar ferramentas de monitoramento e detecção da AWS

Algumas das ferramentas da AWS Amazon Web Services servem como soluções robustas para detecção, monitoramento e alerta:

- Amazon GuardDuty monitora cargas de trabalho em busca de atividades incomuns que possam levar a atividades maliciosas.

- Amazon Macie usa IA para proteger dados confidenciais e enviar alertas para acesso não autorizado.

- AWS Config permite avaliar, auditar e medir as configurações de seus recursos de TI em relação à sua política de conformidade.

- Amazon CloudWatch é um serviço baseado em nuvem para monitorar recursos da AWS e todos os aplicativos da web executados na AWS.

- AWS Security Hub oferece uma visão completa do ambiente de nuvem e uma priorização de todos os alertas de segurança dos serviços da Web da AWS.

Essas soluções não apenas fortalecem a segurança da sua infraestrutura na AWS, mas também oferecem uma abordagem proativa para identificar e mitigar potenciais ameaças cibernéticas, garantindo a integridade e a conformidade dos seus sistemas e dados.

7.Backup de dados

Fazer backup é fundamental não só para minimizar o impacto de exclusões acidentais ou roubo de dados, mas também para garantir que as informações críticas da sua organização estejam sempre disponíveis. A Amazon Web Services oferece soluções robustas, como o AWS Backup e o Amazon S3, que são especialmente desenvolvidas para armazenamento seguro em nuvem e recuperação confiável de dados.

O AWS Backup simplifica a gestão de backups ao permitir a automação de processos e a definição de políticas personalizadas para proteção de dados. Com ele é possível centralizar e gerenciar backups de diversos serviços da AWS, facilitando a recuperação rápida quando necessário. Por outro lado, o Amazon S3 oferece escalabilidade e durabilidade para armazenamento de dados a longo prazo, com opções de controle de acesso e criptografia para garantir a segurança dos dados armazenados.

Realizar backups regularmente utilizando essas ferramentas não só reforça a segurança dos seus dados contra perdas, mas também garante conformidade com requisitos regulatórios e empresariais. Essa abordagem proativa é essencial para manter a continuidade dos negócios e proteger a integridade dos dados da sua empresa na nuvem da AWS.

Conclusão

Implementar medidas como autenticação multifator, gestão rigorosa de identidades e auditorias regulares de segurança é possível reforçar consideravelmente a segurança na AWS. Além disso, ferramentas avançadas como Amazon GuardDuty, Amazon Macie e AWS Security Hub oferecem vigilância contínua e detecção precoce de ameaças, permitindo uma resposta rápida a qualquer incidente de segurança.

Outras práticas recomendadas podem ser adicionadas, como manter a AWS atualizada, adaptar a segurança a todo o fluxo de trabalho ou atender aos requisitos de conformidade da organização.

Se você deseja melhorar a segurança e conformidade da sua organização na AWS, entre em contato conosco em contato@mindtek.com.br nossos especialistas em computação em nuvem estão prontos para fornecer suporte personalizado em implementação, otimização e monitoramento de segurança na AWS.

Como personalizar alertas no Zabbix de forma correta

Um sistema de monitoramento só é útil quando os alertas

4 passos para criar intranet eficaz no SharePoint

Existe um padrão que se repete em quase toda

Dicas avançadas para evoluir no Microsoft Copilot Studio

A utilização de agentes de IA (Inteligência Artificial) deixaram de

Qual é a melhor IA para usar em 2026?

Qual a melhor IA? Comparativo completo (ChatGPT, Gemini, Copilot

Nova versão do GLPI 11: Saiba tudo sobre os recursos

Nova versão do GLPI 11 está disponível! Download

Estratégias para migração de dados em ambientes SAP

Estratégias para migração dados de forma eficiente A